grsecurity egy teljes biztonsági rendszer Linux 2.4, amely megvalósítja a felismerő / megelőző / elszigetelési stratégia. Ez megakadályozza a legtöbb formája címtartomány módosítása, étkeztetést programok keresztül Role-Based Access Control rendszer, megkeményedik syscalls, amely teljes funkcionalitású könyvvizsgálat, és megvalósítja sok a OpenBSD véletlenszerűség jellemzői.

Azt írták, a teljesítmény, a könnyű használat és a biztonság. Az RBAC rendszer intelligens tanulási mód, amely képes generálni legkevesebb jogosultság politika az egész rendszer nélkül konfigurációt. Minden grsecurity támogatja a funkció, amely naplózza az IP a támadó, ami miatt riasztást vagy könyvvizsgáló.

Íme néhány kulcsfontosságú jellemzőit "grsecurity":

Fő Futures:

· Role-Based Access Control

· Felhasználó, csoport, és a speciális szerepek

· Domain támogatás a felhasználók és csoportok

· Szerep átmenet asztalok

· IP-alapú szerepek

· Nem root hozzáférést speciális szerepek

· Különleges szerepe, hogy nincs szükség hitelesítésre

· Beágyazott tárgyak

· Változó támogatást konfiguráció

· És, illetve, és különbséghalmaz műveletek változók konfiguráció

· Object módban, amely szabályozza a létrehozása setuid és setgid fájlok

· Létrehozása és törlése tárgy módok

· Kernel értelmezése öröklés

· Valós idejű szabályos kifejezés felbontású

· Lehetőség tagadja ptraces a különleges eljárások

· Felhasználói és csoport átmenetet ellenőrzés és végrehajtás inclusive vagy kizárólagos alapon

· / Dev / grsec bejegyzés kernel hitelesítés és tanulási naplók

· A következő generációs kód, amely termel legkevésbé kiváltsága politika az egész rendszer nem beállítás

· Policy statisztikák gradm

· Öröklési-alapú tanulás

· Tanulás konfigurációs fájl, amely lehetővé teszi a rendszergazdát, hogy engedélyezze öröklési tanulás vagy letiltani a tanulás konkrét utak

· Teljes útvonalát a jogsértő folyamat és a szülő folyamat

· RBAC status funkciót gradm

· / Proc // ipaddr ad a távoli címet a személy, aki megkezdte egy adott folyamat

· Biztonságos szabályérvényesítés

· Támogatja olvasni, írni, hozzáfűzni, végre, kilátás, és a csak olvasható ptrace objektum jogosultságokat

· Támogatja elrejteni, védelme, és felülírja alá zászlók

· Támogatja a PaX zászlók

· Osztott memória védelem funkció

· Integrált helyi támadás választ minden figyelmeztetések

· Téma zászlót, amely biztosítja a folyamat soha végre trójai kód

· Teljes értékű finom szemcséjű könyvvizsgálat

· Resource, aljzat, és a képesség támogatása

· Elleni védelem kihasználni bruteforcing

· / Proc / pid-nak megfelelő fájlleíróba / memória védelem

· Szabályzat lehet helyezni a nem létező fájlok / folyamatok

· Politikai regeneráció az alanyok és objektumok

· Beállítható log elnyomása

· Beállítható folyamat számviteli

· Emberi olvasható konfiguráció

· Nem fájlrendszert és építészet függ

· Mérlegek is: támogatja annyi politikák memória képes kezelni az azonos teljesítményt hit

· Nincs futásidejű memória kiosztás

· SMP biztonságos

· O időhatékonyság a legtöbb munka

· Include direktíva megadására további politikák

· Engedélyezése, letiltása, reload képességek

· Lehetőség, hogy elrejtse kernel folyamatok

Chroot korlátozások

· Nem kapcsolódó megosztott memória kívül chroot

· Nem ölni kívül chroot

· Nem ptrace kívül chroot (építészet független)

· Nem capget kívül chroot

· Nem setpgid kívül chroot

· Nem getpgid kívül chroot

· Nem GETSID kívül chroot

· Nem küldését jelek fcntl kívül chroot

· Nem megtekintését bármely folyamat kívül chroot, akkor is, ha / proc

· Nem szerelhető vagy visszaszerelése

· Nem pivot_root

· Nincs kettős chroot

· Nem fchdir ki chroot

· Megerősített chdir ("/") után chroot

· Nem (f) chmod + s

· Nem mknod

· Nem sysctl írja

· Nem emelése ütemező prioritás

· Nem csatlakozik absztrakt unix domain socket kívül chroot

· Eltávolítása káros kiváltságokat keresztül képességek

· Exec fakitermelés belül chroot

Címtartomány módosítása védelem

· PaX: Oldal-alapú megvalósítása nem végrehajtható felhasználói oldalak i386, SPARC, sparc64, alfa, parisc, amd64, ia64, és ppc; elhanyagolható teljesítmény hit minden i386 CPU, de Pentium 4

· PaX: szegmentálás-alapú megvalósítása nem végrehajtható felhasználói oldalak i386 teljesítménycsökkenés nélkül hit

· PaX: szegmentálás-alapú megvalósítása nem végrehajtható rendszermaglapok i386

· PaX: Mprotect korlátozások megakadályozzák új kódot bejutását a feladat

· PaX: randomizálását verem és mmap alapot i386, SPARC, sparc64, alfa, parisc, amd64, ia64, PPC, és többéves indikatív

· PaX: randomizálását halom bázis i386, SPARC, sparc64, alfa, parisc, amd64, ia64, PPC, és többéves indikatív

· PaX: randomizálását futtatható alap i386, SPARC, sparc64, alfa, parisc, amd64, ia64, és ppc

· PaX: randomizálását kernelveremben

· PaX: Automatikusan felülmúlni sigreturn trambulin (a libc5, glibc 2.0, uClibc, Modula-3 kompatibilitás)

· PaX: Nem ELF .text költöztetés

· PaX: Trambulin emuláció (GCC és linux sigreturn)

· PaX: PLT emuláció nem i386 archs

· Nem kernel módosítására keresztül / dev / mem, / dev / kmem, vagy a / dev / port

· Lehetőség, hogy tiltsa le a nyers I / O

· Eltávolítása címeket / proc // [térképek | stat]

Könyvvizsgáló jellemzői

· Lehetőség, hogy adja meg egyetlen csoport, hogy ellenőrizze

· Exec fakitermelés érvekkel

· Megtagadva erőforrás fakitermelés

· Chdir fakitermelés

· Csatlakoztatni és leválasztani fakitermelés

· IPC létrehozása / eltávolítása fakitermelés

· Signal fakitermelés

· Nem sikerült villa fakitermelés

· Idő változás naplózása

Véletlenszerűsítés jellemzői

· Nagyobb entrópia medencék

· Randomizált TCP eredetileg sorszámokat

· A randomizált PID

· Randomizált IP azonosítók

· A randomizált TCP forrásportokat

· A randomizált RPC XIDs

Egyéb jellemzők

· / Proc korlátozásokat, hogy ne szivárogjon ki információkat folyamatban tulajdonosok

· Symlink / hardlink korlátozások megakadályozására / tmp versenyek

· FIFO korlátozások

· Dmesg (8) korlátozás

· Továbbfejlesztett végrehajtása Trusted Execution Path

· GID-alapú socket korlátozások

· Szinte minden lehetőség sysctl-hangolható, a zárszerkezet

· Minden figyelmeztetés és auditok támogatja a funkció, amely naplózza az IP-címet a támadó a log

· Áramlat keresztüli kapcsolatok unix domain socket hordozzák a támadó IP-címet velük (a 2.4 esetén)

· Kimutatása helyi kapcsolatok: példányban támadó IP-címet a többi feladat

· Automatikus visszaszorítása kihasználni bruteforcing

· Alacsony, közepes, magas és Egyéni biztonsági szint

· Tunable árvíz ideje, és sírva a naplózás

Újdonságok ebben a kiadásban:

· Javítások PAX zászló támogatást RBAC rendszer.

· PaX frissítéseket a nem x86 architektúrák 2.4.34 patch.

· A setpgid a chroot probléma javításra került.

· A randomizált PID funkciót eltávolították.

· Ez a kiadás javít / proc használat chroot 2.6 patch.

· Hozzáteszi egy admin szerepet generált politika teljes tanulást.

· Ez Újból szinkronizálja a PaX kódot a 2.4 patch.

· Ez frissült a Linux 2.4.34 és 2.6.19.2.

Utoljára megtekintett szoftver

LB600M95.EXE 7 Dec 15

XCache 28 Feb 15

Phase 10 5 May 15

Pyxis Imposed 22 Nov 14

PingGraph 1 Jan 15

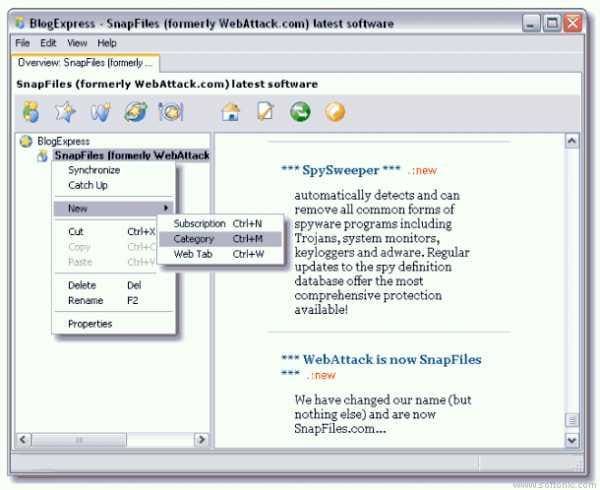

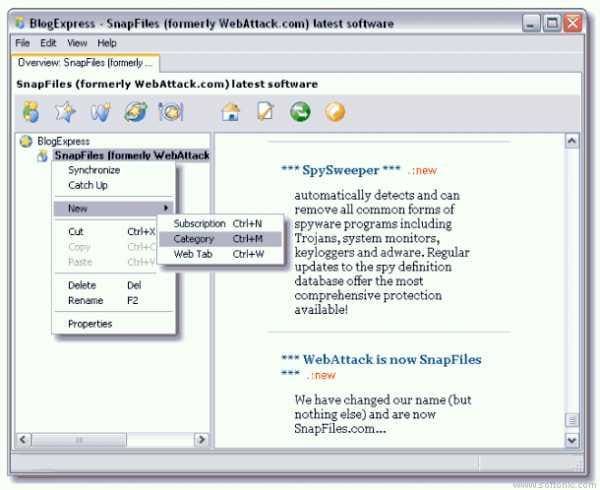

BlogExpress 29 Apr 18

Diffuse 16 Apr 15

MakeInstall 3 May 15

MC Burner 20 Feb 15

Deliver 12 Dec 14

Keresés kategória szerint

- Asztali fejlesztések

- Audio szoftver

- Biztonsági szoftver

- Böngészők

- Digitális fénykép szoftver

- Fejlesztői eszközök

- Grafikai szoftver

- Hálózati szoftver

- Internet szoftver

- Irodai szoftvercsomag

- Játékok

- Képernyővédők

- Kommunikációs szoftver

- Lemez és fájl szoftver

- Oktatási és tudományos szoftver

- Otthon és család szoftver

- Rendszer segédprogramok

- Üzleti és irodai szoftverek

- Vezetők

- Videó szoftver

- Webfejlesztés szoftver

Népszerű szoftver

Android-x86 22 Jun 18

Linux Lite 20 Jan 18

Pear OS 14 Nov 16

Macpup 19 Feb 15

Apricity OS 12 Jan 17

qNotesManager 17 Feb 15

Plants vs. Zombies 12 May 15

grsecurity

Hozzászólások a grsecurity

Utoljára megtekintett szoftver

LB600M95.EXE 7 Dec 15

XCache 28 Feb 15

Phase 10 5 May 15

Pyxis Imposed 22 Nov 14

PingGraph 1 Jan 15

BlogExpress 29 Apr 18

Diffuse 16 Apr 15

MakeInstall 3 May 15

MC Burner 20 Feb 15

Deliver 12 Dec 14

Keresés kategória szerint

- Asztali fejlesztések

- Audio szoftver

- Biztonsági szoftver

- Böngészők

- Digitális fénykép szoftver

- Fejlesztői eszközök

- Grafikai szoftver

- Hálózati szoftver

- Internet szoftver

- Irodai szoftvercsomag

- Játékok

- Képernyővédők

- Kommunikációs szoftver

- Lemez és fájl szoftver

- Oktatási és tudományos szoftver

- Otthon és család szoftver

- Rendszer segédprogramok

- Üzleti és irodai szoftverek

- Vezetők

- Videó szoftver

- Webfejlesztés szoftver

Népszerű szoftver

GChemPaint 2 Jun 15

GnackTrack 12 May 15

Puppy Linux "Slacko" 14 Jul 16

Linpus Linux Lite 17 Feb 15

DEFT 9 Mar 17

WhatsApp for Desktop 18 Jul 15

Xfburn 17 Feb 15

Hozzászólás nem található